Les États-Unis votent le Cloud Act

Il y a peu, le gouvernement américain a voté le Cloud Act. Une loi visant à combler un vide juridique concernant la réquisition de données dans le cloud. Le texte suscite beaucoup de réactions car il renforce le pouvoir des autorités américaines sur les opérateurs de cloud computing.

Lancement du premier kit de sensibilisation de cybermalveillance.gouv.fr

Le jeudi 14 juin, la plateforme cybermalveillance.gouv inaugurait la publication de son premier kit de sensibilisation sur la sécurité informatique. Composé de fiches et de vidéos, le kit cherche à communiquer sur les bonnes pratiques concernant divers sujets informatiques qui présentent des risques.

Anonymisation ou pseudonymisation des données ?

En ce qui concerne la protection des données, il existe deux méthodes à évaluer en vue du RGPD. L’anonymisation qui permet une sécurisation accrue et la pseudonymisation qui offre davantage de souplesse.

La sécurité physique, indispensable à la conformité au RGPD

Les organisations placent la protection des données en haut de la liste de leurs préoccupations à quelques semaines de la mise œuvre du RGPD. La majorité de ces organisations ne pensent pas suffisamment à la sécurité physique de leurs systèmes d’information. Elles s’exposent donc au risque d’enfreindre le RGPD, et exposent les données de leurs clients et fournisseurs au vol.

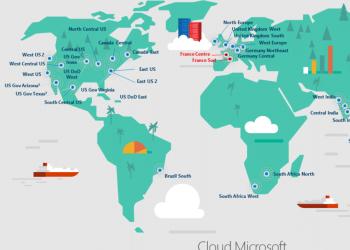

Microsoft ouvre 4 data centers en France

Microsoft a officialisé le 14 mars dernier l’ouverture de quatre data centers en France. Trois d’entre eux sont situés en région parisienne et le quatrième en région marseillaise. Cette inauguration appuie la décision de Microsoft de s’installer durablement dans le paysage numérique français. Avec ces nouveaux data centers, Microsoft renforce son offre cloud, la plus importante du marché en France (qui comprends Azure, Office 365 et Dynamics 365).

La CNIL et Bpifrance en partenariat pour aider les TPE et PME à se conformer au RGPD

Le RGPD entre en application le 25 mai prochain. C’est pourquoi la CNIL, régulateur des données personnelles et Bpifrance, partenaire des entreprises, ont décidé de collaborer pour créer un guide pratique pour éclairer les entrepreneurs ainsi que leur proposer un accompagnement pragmatique adapté à leur situation pour passer à l’action.

Bientôt le web sans mot de passe ?

Le W3C et la FIDO Alliance se sont mis d’accord sur les caractéristiques techniques d’une API libre (interface de programmation d’application) appelée WebAuthn. Cet outil pourrait avoir un impact considérable sur la manière dont les internautes naviguent sur internet puisqu’il promet de remplacer le mot de passe textuel à entrer au clavier par des intermédiaires biométriques (capteur d’empreinte, reconnaissance faciale).

Les autorités européennes de protections des données ne laisseront pas de délai à l’ICANN

La polémique entre l’Icann et les autorités européennes n’est pas terminée. L’icann aurait demandé aux autorités un délai afin de pouvoir effectuer les changements nécessaires pour être en conformité avec le RGPD et ainsi éviter une sanction. Cependant, ce délai n’a pas été accordé.

Revenir aux fondamentaux de la relation client avec le RGPD

En replaçant le consommateur au centre du jeu, le RGPD permet de lutter contre les dérives de déshumanisation de la relation client.

L’affaire Facebook : Cambridge Analytica

Le data que possède Facebook grâce à ses utilisateurs représente une vraie mine d’or en termes de marketing. Il y a peu, un fabricant d’applications a enfreint les règles d’utilisation du réseau social. La question qui se pose alors est quelle est la responsabilité de Facebook dans ce cas de figure ?

Comment la France se prépare-t-elle face à la cyberguerre ?

Face au retard que la France accuse dans le domaine de la cybersécurité, un rapport gouvernemental passe en revue la stratégie française de cyberdéfense.

Slingshot: le malware ultra-sophistiqué

Le malware Appelé « Slingshot » a été repéré ces derniers jours par Kaspersky et présenté comme un virus ultra-sophistiqué. Il comporte un niveau de complexité encore jamais vu pour ce type d’attaque ce qui amène donc à penser qu’il pourrait avoir été conçu et propagé par une entité étatique.