Le cloud en entreprise

Depuis quelques années, le cloud s’impose peu à peu en entreprise, et change considérablement la manière de travailler. Moins cher, plus performant et plus sécurisé, il présente de nombreux avantages.

Ransomwares : Un fléau pour les entreprises

Les ransomwares ou rançongiciels sont des programmes malveillants, qui généralement bloquent l’accès à l’ordinateur ou à certains fichiers, et réclament à la victime le paiement d’une rançon pour récupérer les accès.

Quelles sont les différentes formes de phishing et comment l’éviter ?

Vous avez forcément tous déjà reçu un mail vous indiquant que vous aviez gagné le dernier smartphone à la mode. Ce type de message porte un nom bien particulier : le phishing, ou hameçonnage en français.

Comment créer un mot de passe sécurisé ?

En juin 2021, le site spécialisé dans la sécurité CyberNews a révélé que plus de huit milliards de mots de passe auraient été collectés ces dernières années, et mis en ligne sur un forum de hackers. Cet évènement, déjà qualifié par certains de « plus grosse fuite de l’histoire », relance indiscutablement la question de la sécurité des mots de passe.

Test de vulnérabilités, solution semi-automatisée visant à détecter les vulnérabilités

Réalisez le test de vulnérabilités aux niveaux applicatif, réseau ou système, en utilisant les réseaux internes ou externes.

Audit du système d’information

Tandis que le système d’information tend de plus en plus à gérer l’ensemble des processus, administratifs, de gestion, commerciaux, marketing ou encore métiers, la performance de ce système d’information influe largement sur la capacité de l’entreprise à atteindre ses objectifs.

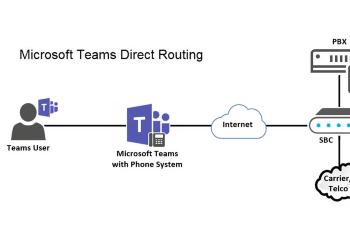

Microsoft Direct Routing : la communication unifiée by Microsoft

La collaboration via des outils informatiques prend de plus en plus de place dans les entreprises. La plateforme Teams, leader des solutions de collaboration a déjà convaincu 500.000 organisations à travers le monde.

Et pourquoi ne pas externaliser la fonction de RSSI ?

Si toutes les entreprises ne peuvent se permettre le recours à un tel spécialiste en interne,

il reste la solution de l’externalisation, qui apporte des réponses tant sur le plan

de la spécificité des compétences que sur la réduction des coûts.

Fonction RSSI

En matière de cybersécurité, la moindre petite brique compte.

Ce constat est fait par tous les Responsables de la Sécurité des Systèmes d’Information » (RSSI), dont la mission est de garantir un niveau de sécurité optimal et la tâche est ardue.

L’application de Microsoft Authenticator : le couteau suisse de l’authentification

Authentification sans mot de passe, authentification multi-facteur, OTP, TOTP… autant de mots clés qui ont en commun une application : Microsoft Authenticator. Mais quelles sont exactement les fonctionnalités de cette application ? Est-ce la seule sur le marché ?

Oubliez vos mots de passe : l’authentification nouvelle génération

Si dans le domaine informatique le mot de passe semble l’outil le plus répandu pour vérifier l’identité d’un utilisateur, de nouvelles technologies pourraient bien le reléguer au rang d’antiquité.

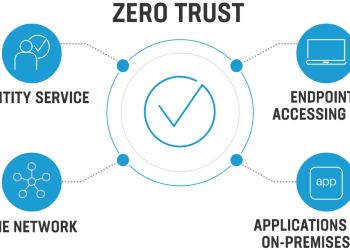

Zero Trust : nouveau concept de Cybersécurité

Depuis quelques mois une nouvelle notion est apparue en matière de Cybersécurité. Notion qui a pris de l’importance avec les derniers événements et le début du confinement.