Test de vulnérabilités, solution semi-automatisée visant à détecter les vulnérabilités

Réalisez le test de vulnérabilités aux niveaux applicatif, réseau ou système, en utilisant les réseaux internes ou externes.

Cybersécurité et remédiation : par où commencer après un audit ou un test d’intrusion ?

Réalisez le test de vulnérabilités aux niveaux applicatif, réseau ou système, en utilisant les réseaux internes ou externes.

Tandis que le système d’information tend de plus en plus à gérer l’ensemble des processus, administratifs, de gestion, commerciaux, marketing ou encore métiers, la performance de ce système d’information influe largement sur la capacité de l’entreprise à atteindre ses objectifs.

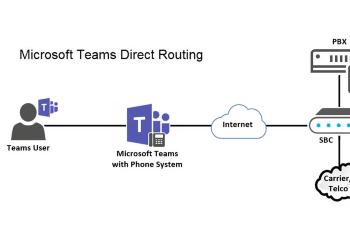

La collaboration via des outils informatiques prend de plus en plus de place dans les entreprises. La plateforme Teams, leader des solutions de collaboration a déjà convaincu 500.000 organisations à travers le monde.

Comment une simple réglage mail a permis à un attaquant de détourner 1 500 € Les cyberattaques ne commencent pas toujours par un virus ou

Si toutes les entreprises ne peuvent se permettre le recours à un tel spécialiste en interne,

il reste la solution de l’externalisation, qui apporte des réponses tant sur le plan

de la spécificité des compétences que sur la réduction des coûts.

En matière de cybersécurité, la moindre petite brique compte.

Ce constat est fait par tous les Responsables de la Sécurité des Systèmes d’Information » (RSSI), dont la mission est de garantir un niveau de sécurité optimal et la tâche est ardue.

Authentification sans mot de passe, authentification multi-facteur, OTP, TOTP… autant de mots clés qui ont en commun une application : Microsoft Authenticator. Mais quelles sont exactement les fonctionnalités de cette application ? Est-ce la seule sur le marché ?

Si dans le domaine informatique le mot de passe semble l’outil le plus répandu pour vérifier l’identité d’un utilisateur, de nouvelles technologies pourraient bien le reléguer au rang d’antiquité.

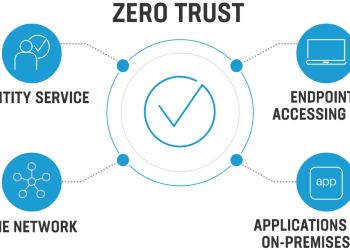

Depuis quelques mois une nouvelle notion est apparue en matière de Cybersécurité. Notion qui a pris de l’importance avec les derniers événements et le début du confinement.

Office 365 deviendra Microsoft 365,

sans aucun changement de prix, ni de fonctionnalité.

Dans Exchange Online vous avez la possibilité de donner les droits à un utilisateur d’envoyer en tant que toutes les boites à lettres rapidement en powershell.

C’est en 2012 que le terme a commencé à faire le buzz.

Peut-être parce qu’il évoque l’esprit start-up ? Mais c’est quoi au juste, le BYOD ?

Un expert en sécurité informatique situé à l’Ouest de Paris, dans les Yvelines (78), à proximité de Versailles, accompagne les PME et TPE en Île-de-France et partout en France dans le déploiement, la sécurisation et l’infogérance de leurs systèmes informatiques.

Issu d’un cabinet spécialisé en cybersécurité, Pérenne’IT a élargi son champ d’expertise afin d’offrir un accompagnement complet et durable à ses clients. L’objectif : proposer une offre globale couvrant la cybersécurité, l’infogérance et le cloud, pour répondre à tous les besoins du cycle de vie de votre système d’information.

Profitez du savoir-faire d’une équipe polyvalente et réactive, afin d’auditer votre sécurité, migrer vers Microsoft 365 ou Azure, sécuriser votre système d’information, externaliser la gestion de votre informatique ou solliciter une prestation à la carte.

Perenne'IT

derniers articles